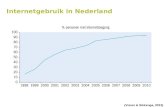

Internet beveiliging checklist. Overzicht Wensen Internetgebruik Risico’s Internetgebruik Oorzaken...

-

Upload

stefanie-gerritsen -

Category

Documents

-

view

214 -

download

2

Transcript of Internet beveiliging checklist. Overzicht Wensen Internetgebruik Risico’s Internetgebruik Oorzaken...

Internet beveiligingchecklist

Overzicht

Wensen Internetgebruik

Risico’s Internetgebruik

Oorzaken van onveilige situaties

Beveiligingsbeleid

Checklist

Wensen Internetgebruik (1) …

Confidentieel communiceren via e-mail,– met personeel, burgers, leveranciers, andere

Toegang tot het WWW,– voor opzoeken ZINVOLLE informatie, E-

government, …

Selectieve toegang tot real-time gegevens,– E-loket, …

Wensen Internetgebruik (2) …

Vestigingen verbinden met elkaar,– om data uit te wisselen en servers te delen.

Externen toegang verschaffen,– tot het lokale netwerk

Zeer recente back-up steeds beschikbaar

Maar…

U wil NIET dat…? (1)

Er roekeloos wordt gesurft en gedownload,– tijdens de werkuren– naar ongeoorloofde sites– irrelevante downloads

U wil NIET dat…? (2)

Er ongecontroleerd gemaild wordt,– naar of van ongeacht welke correspondent– gevaarlijke of nutteloze attachments– ongewenste berichten– grote attachments– privé e-mail

U wil NIET dat…? (3)

Hackers die toegang krijgen tot uw netwerk,– zowel van binnenuit als van buitenuit– stelen van bedrijfsgegevens– systemen misbruiken– gegevens wissen

U wil NIET dat…? (4)

Virussen op uw netwerk kunnen komen,– via mail– via surfen– via downloads

U wil NIET dat…? (5)

Mailserver wordt belaagd,– misbruik van de mailserver– onbeveiligde mailserver

U wil NIET dat…? (6)

Men ongeoorloofd toegang heeft tot uw netwerk,– Misbruik van vertrouwen en identiteit

U wil NIET dat…? (7)

E-mail en E-government correspondentie,– leesbaar is voor of gewijzigd kan worden door

derden– identiteit van de correspondenten onzeker is

Oorzaken (1)

Slordigheid– Gebrek aan een integraal beveiligingsbeleid– Inadequate en onvolledige beveiligingsinfrastructuur– Inadequate of niet bestaande monitoring– Onveilige paswoorden– Onzorgvuldige geheimhouding paswoorden– Gebrekkige updating van beveiligingssoftware– Gebrekkige updating van de publieke servers– Achterdeurtjes in het netwerk– Slecht beveiligde PC’s van externe medewerkers– Geen back-up beleid of gebrekkige discipline voor back-

up– …

Oorzaken (2)

Misbruik– Gebruik van andermans paswoorden– Sniffen van paswoorden op het netwerk– Vrij installeren van allerhande software– Lokale harde schijf delen met het internet– Server delen met het Internet– Hacken op Internet vanuit het netwerk– Omkoping– Ongebreideld privé mail versturen en ontvangen– Onzinnige bestanden rondsturen– Chat, IRC, ICQ– …

Oorzaken (3)

Vandalisme– Ongeoorloofd “relayen” op de mailserver– Ongewenste massamailings– Inbreken op de netwerkservers en webservers– Verwijderen of stelen van belangrijke gegevens– Publieke diensten onderhouden op een netwerkserver– Hacken op Internet vanuit het netwerk– Virussen– “Trojans” installeren op de werkstations– …

Beveiligingsbeleid

Analyse maken van:– Behoeften– Risico’s– Beveiligingstechnieken– Sociaal-juridische implicaties

Beleidsnota laten goedkeuren door het bestuur Schriftelijk erkenning van de nota door de

gebruikers Regelmatig beleidsnota toetsen aan de actualiteit Accuraat uitvoeren van de checklist op de

vastgelegde termijnen.

Checklist

Controle op het correct uitvoeren van de back-ups Het gebruik van de Internetconnectie monitoren Statistieken van het gebruik controleren

– WWW toegang– E-mailverkeer– VPN toegang

“Intruder detection” rapporten controleren Steekproeven doen op de verschillende

logbestanden Regelmatig beveiligingspatches en upgrades

installeren

100 % beveiliging utopie?