Webinar herziening ISO/IEC 27002 Aftrap ISMS ... - nen.nl · NEN, afspraken voor een betere wereld...

Transcript of Webinar herziening ISO/IEC 27002 Aftrap ISMS ... - nen.nl · NEN, afspraken voor een betere wereld...

NEN, afspraken voor een betere wereld 1

Webinar herziening ISO/IEC 27002

Aftrap ISMS werkgroep

Over NEN

Over NEN

Het Nederlands Normalisatie Instituut NEN verbindt nationaal en internationaal

belanghebbende partijen, helpt hen te komen tot breed gedragen afspraken, en

begeleidt de implementatie daarvan.

‘NEN, afspraken voor een betere wereld’

Over normalisatie

Normalisatie is een strategisch instrument om te komen tot breed gedragen afspraken

die innovatie, duurzaamheid, veiligheid, efficiëntie en internationale handel mogelijk

maken.

‘De wereld op één lijn’

NEN, afspraken voor een betere wereld 2

Wie zijn jullie?

NEN, afspraken voor een betere wereld 3

Programma

NEN, afspraken voor een betere wereld 4

11.00 Welkom

11.10 Herziening ISO/IEC 27002

Beer Franken

11.40 Consequenties van vernieuwing ISO/IEC 27002

Frank Fransen

11.55 Vragen/Discussie

12.05 Interactie & sneak preview

Tom Hoogendijk & Eline Elstgeest

12.20 Afsluiting

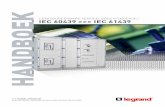

NEN, afspraken voor een betere wereld 1

Wijzigingen in ISO/IEC 27002

Beer Franken

Zelfstandig adviseur voor gegevensbescherming en

informatiebeveiliging

[email protected] — 06 5534 7977

About me

• Vijf jaar zelfstandig, daarvoor 8½ CISO en FG bij AMC; verder gewerkt

bij/voor VWS, EZK, BZK, VUmc, ZonMw, Brocacef, Wolters Kluwer e.a.

• Lid van drie à vijf normcommissies (information security, ISMS, privacy,

cloud, informatievoorziening in de zorg)

• Betrokken geweest bij ontwikkeling/herziening van

NEN 7510, 7512, 7513, 7524, NTA 7516 en meer

• Co-auteur van praktijkgids NEN 7510 (incl 7512 en 7513)

• Examinator bij de opleiding Certified Data Protection Officer

en meer

NEN, afspraken voor een betere wereld 2

Aanleiding voor een nieuwe 27002

Voor elke norm/standaard moet elke vijf jaar worden vastgesteld:

• intrekking

• ongewijzigde voortzetting

• voortzetting met aanpassingen (oftewel herziening)

De huidige 27002 is uit 2013 en in 2018 is besloten tot herziening

Los van technische ontwikkelingen was het bezwaar dat de huidige

27002 te veel werd gebruikt als checklist en het te weinig uitnodigde tot

zelf nadenken

NEN, afspraken voor een betere wereld 3

Zelf nadenken: ontwikkel eigen richtlijnen

• This document is designed to be used by organizations … or

developing their own information security management guidelines.

• The organization can use attributes to create different views which are

different categorizations of controls as seen from a different perspective

to the themes.

NEN, afspraken voor een betere wereld 4

Zelf nadenken: de invoering van attributen

Control types

#Preventive

#Detective

#Corrective

Information security properties

#Confidentiality

#Integrity

#Availability

Cybersecurity concepts

#Identify

#Protect

#Detect

#Respond

#Recover

Operational capabilities

#Governance

#Asset management

#Information protection

#Human resource security

#Physical security

#System and network security

#Application security

#Secure configuration

#Identity and access management

#Threat and vulnerability management

#Continuity

#Supplier relationships security

#Legal and compliance

#Information security event management

#Security assurance

NEN, afspraken voor een betere wereld 5

Controls: layout

Control Short name of the control

Attributes A table with the value(s) of each attribute

Control Description of the control

Purpose Text explaining the purpose of the control

Guidance Implementation guidance for the control

Other information Explanatory text/references to related docs

NEN, afspraken voor een betere wereld 6

Controls:

voorbeeld

NEN, afspraken voor een betere wereld 7

Themes: meest opvallende wijziging

Operational capabilities komen dichtst in de buurt van hoofdstukken 5-18

Er blijven nu vier themes over:

People if they concern individual people clause 6

Physical if they concern physical objects clause 7

Technological if they concern technology clause 8

Organizational otherwise clause 5

NEN, afspraken voor een betere wereld 8

Inhoudsopgave (hoofdstukniveau)

0 Introduction

1 Scope

2 Normative references

3 Terms, definitions and abbreviated terms

4 Structure of this document

5 Organizational controls

6 People controls

7 Physical controls

8 Technological controls

A Using attributes

B Correspondence with 27002:2013

NEN, afspraken voor een betere wereld 9

Clause 5 Organizational controls

5.1 Policies for information security

5.2 Information security roles and responsibilities

5.3 Segregation of duties

5.4 Management responsibilities

5.5 Contact with authorities

5.6 Contact with special interest groups

5.7 Threat Intelligence

5.8 Information security in project management

5.9 Inventory of information and associated assets

5.10 Use of information and associated assets

5.11 Return of assets

5.12 Classification of information

5.13 Labelling of information

5.14 Information transfer

5.15 Access control

5.16 Identity management

5.17 Authentication information

5.18 Access rights

5.19 Information security in supplier relationships

5.20 Addressing information security within supplier agreements

5.21 Managing information security in the ICT supply chain

5.22 Monitoring, review and change management of supplier services

5.23 Information security for use of cloud services

5.24 Information security incidents responsibilities and procedures

5.25 Assessment and decision on information security events

5.26 Response to information security incidents

5.27 Learning from information security incidents

5.28 Collection of evidence

5.29 Information security during disruption

5.30 ICT readiness for business continuity

5.31 Identification of legal, statutory, regulatory and contractual requirements

5.32 Intellectual property rights

5.33 Protection of records

5.34 Privacy and protection of personally identifiable information

5.35 Independent review of information security

5.36 Compliance with information security policies and standards

5.37 Documented operating procedures

NEN, afspraken voor een betere wereld 10

Clause 6 People controls

6.1 Screening

6.2 Terms and conditions of employment

6.3 Information security awareness, education and training

6.4 Disciplinary process

6.5 Responsibilities after termination or change of employment

responsibilities

6.6 Confidentiality or non-disclosure agreements

6.7 Remote working

6.8 Information security event reporting

NEN, afspraken voor een betere wereld 11

Clause 7 Physical controls

7.1 Physical security perimeter

7.2 Physical entry controls

7.3 Securing offices, rooms and facilities

7.4 Physical security monitoring

7.5 Protecting against physical and environmental threats

7.6 Working in secure areas

7.7 Clear desk and clear screen

7.8 Equipment siting and protection

7.9 Security of assets off-premises

7.10 Storage media

7.11 Supporting utilities

7.12 Cabling security

7.13 Equipment maintenance

7.14 Secure disposal or re-use of equipment

NEN, afspraken voor een betere wereld 12

Clause 8 Technological controls

8.1 Endpoint devices

8.2 Privileged access rights

8.3 Information access restriction

8.4 Access control to source code

8.5 Secure authentication

8.6 Capacity management

8.7 Malware protection

8.8 Management of technical vulnerabilities

8.9 Configuration management

8.10 Information deletion

8.11 Data masking

8.12 Data leakage prevention

8.13 Information protection using digital rights technologies

8.14 Information backup

8.15 Redundancy of information processing facilities

8.16 Logging

8.17 Monitoring activities

8.18 Clock synchronization

8.19 Use of privileged utility programs

8.20 Installation of software on operational systems

8.21 Vulnerability disclosure and handling in delivering ICT products and services

8.22 Network controls

8.23 Security of network services

8.24 Web filtering

8.25 Segregation in networks

8.26 Use of cryptography

8.27 Secure development lifecycle

8.28 Application security requirements

8.29 Secure system architecture and engineering principles

8.30 Secure coding

8.31 Security testing in development and acceptance

8.32 Outsourced development

8.33 Separation of development, test and production environments

8.34 Change management

8.35 Protection of test information

8.36 Protection of information systems during audit and testing

NEN, afspraken voor een betere wereld 13

Een paar getallen en wat is nieuw

27002:2013 kent 110 maatregelen,

27002:2021(?) kent er 96

In 24 gevallen zijn er samenvoegingen

van tot wel 4 maatregelen

Bijlage B bevat een mapping tussen de twee

versies heen en terug.

In 13 gevallen is er sprake van een nieuwe

control →

5.7 Threat Intelligence

5.23 Information security for use of cloud services

5.30 ICT readiness for business continuity

7.4 Physical security monitoring

8.9 Configuration management

8.10 Information deletion

8.11 Data masking

8.12 Data leakage prevention

8.13 Information protection using digital rights

technologies

8.17 Monitoring activities

8.21 Vulnerability disclosure and handling in delivering

ICT products and services

8.24 Web filtering

8.30 Secure coding

NEN, afspraken voor een betere wereld 14

Vragen?

Of neem na afloop contact met me op:

Beer Franken

06 5534 7977

NEN, afspraken voor een betere wereld 15

1

Consequenties van vernieuwing

ISO/IEC 27002

Frank Fransen | TNO | 29 Januari 2020

Agenda

• Historisch perspectief

• Consequenties van nieuwe structuur ISO/IEC 27002

– voor organisaties (die al ISO/IEC 27002 gebruiken?)

– voor standaardisatie

• Hoe verhoudt de nieuwe structuur zich tot andere standaarden?

Consequenties van vernieuwing ISO/IEC 27002 2

ISO/IEC

27002

:2007

History of ISO/IEC 27002

Consequenties van vernieuwing ISO/IEC 27002 3

Time

BS 7799-1

:1999Code of Practice

BS 7799

:1995Code of Practice

UK Department of

Trade and Industry

Code of practice

for information

security

management

1995 1999 2003 2005 2013 2021

ISO/IEC

17799

:2000

ISO/IEC

17799

:2005

ISO/IEC

27002

:2013

ISO/IEC

2nd CD

27002

:202x

new structure new structurechanges new structurenew structure

new structure new structurechanges new structurenew structure

ISO/IEC

27002

:2007

History of ISO/IEC 27002

Consequenties van vernieuwing ISO/IEC 27002 4

Time

ISO/IEC

17799

:2005

ISO/IEC

27002

:2013

ISO/IEC

17799

:2000

ISO/IEC

2nd CD

27002

:202x

BS 7799-1

:1999Code of Practice

BS 7799

:1995Code of Practice

UK Department of

Trade and Industry

Code of practice

for information

security

management

1995 1999 2003 2005 2013 2021

ISO/IEC

27002

:2007

History of ISO/IEC 27002

Consequenties van vernieuwing ISO/IEC 27002 5

Time

ISO/IEC

17799

:2005

ISO/IEC

27002

:2013

ISO/IEC

17799

:2000

ISO/IEC

2nd CD

27002

:202x

BS 7799-1

:1999Code of Practice

BS 7799

:1995Code of Practice

UK Department of

Trade and Industry

Code of practice

for information

security

management

1995 1999 2003 2005 2013 2021

new structure new structurechanges new structurenew structure

Agenda

• Historisch perspectief

• Consequenties van nieuwe structuur ISO/IEC 27002

– voor organisaties (die al ISO/IEC 27002 gebruiken?)

– voor standaardisatie

• Hoe verhoudt de nieuwe structuur zich tot andere standaarden?

Consequenties van vernieuwing ISO/IEC 27002 6

Consequenties voor organisaties

• Afhankelijk van hoe ISO/IEC 27002:2013 wordt gebruikt …

– Structuur van 27002 = structuur van security policy?

– Controls (nummering) uit 27002 komen overeen met de Beheersmaatregelen?

Consequenties van vernieuwing ISO/IEC 27002 7

Information

Security

Policy

8.

Asset

managmnt

11.

Physical

and

environ.

security

8.3

Media

handling

11.2.9

Clear desk

and clear

screen

policy

Policy

Standards

Guidelines &

Procedures

Consequenties voor organisaties

• Afhankelijk van hoe ISO/IEC 27002:2013 wordt gebruikt …

– Structuur van 27002 = structuur van security policy?

– Controls (nummering) uit 27002 komen overeen met de Beheersmaatregelen?

Consequenties van vernieuwing ISO/IEC 27002 8

Information

Security

Policy

8.

Asset

managmnt

11.

Physical

and

environ.

security

8.3

Media

handling

11.2.9

Clear desk

and clear

screen

policy

Policy

Standards

Guidelines &

Procedures

Consequenties voor organisaties

Consequenties van vernieuwing ISO/IEC 27002 9

Consequenties voor organisaties

• Aanleiding / kans voor verbetering!

Consequenties van vernieuwing ISO/IEC 27002 10

ISO/IEC 27001:2013(E)

9 Performance evaluation…

9.3 Management reviewTop management shall review the organization’s information security management system at plannedintervals to ensure its continuing suitability, adequacy and effectiveness.

The management review shall include consideration of:…f) opportunities for continual improvement.

10 Improvement…10.2 Continual improvementThe organization shall continually improve the suitability, adequacy and effectiveness of the informationsecurity management system.

NEN-ISO/IEC 27001:2013

9 Evaluatie van de prestaties…

9.3 DirectiebeoordelingDe directie moet met geplande tussenpozen het managementsysteem voor informatiebeveiliging van de

organisatie beoordelen, om de continue geschiktheid, adequaatheid en doeltreffendheid te bewerkstelligen.

Bij de directiebeoordeling moet onder andere in overweging worden genomen:

…

f) kansen voor continue verbetering.

10 Verbetering…10.2 Continue verbeteringDe organisatie moet continu de geschiktheid, adequaatheid en doeltreffendheid van het

managementsysteem voor informatiebeveiliging verbeteren.

Consequenties voor organisaties

• Aanleiding / voor verbetering!

• Kans voor nieuwe beheersmaatregelen

– moderne & zeer relevante maatregelen!

Consequenties van vernieuwing ISO/IEC 27002 11

Nieuwe beheersmaatregelen ISO/IEC 27002:202x

5.7 Threat Intelligence

5.23 Information security for use of cloud services

5.30 ICT readiness for business continuity

7.4 Physical security monitoring

8.9 Configuration management

8.10 Information deletion

8.11 Data masking

8.12 Data leakage prevention

8.13 Information protection using digital rights

technologies

8.17 Monitoring activities

8.21 Vulnerability disclosure and handling in

delivering ICT products and services

8.24 Web filtering

8.30 Secure coding

Consequenties voor standaardisatie

• Veel standaarden zijn gebaseerd op ISO/IEC 27002 en …

moeten worden aangepast– Bijlage A van ISO/IEC 27001

– ISO/IEC 27701 - Extension to ISO/IEC 27001 and ISO/IEC 27002 for privacy information management

– ISO/IEC TR 27023:2015 - Mapping the revised editions of ISO/IEC 27001 and ISO/IEC 27002

– … standaarden die refereren naar specifieke maateregelen uit ISO/IEC 27002

Consequenties van vernieuwing ISO/IEC 27002 12

Sector-specific guidelines based on ISO/IEC 27002

• ISO/IEC 27010 - Information security management for inter-sector and inter-organizational communications

• ISO/IEC 27011 - Code of practice for information security controls based on ISO/IEC 27002 for

telecommunications organizations

• ISO/IEC 27017 - Code of practice for information security controls based on ISO/IEC 27002 for cloud services

• ISO/IEC 27018 - Code of practice for protection of personally identifiable information (PII) in public clouds

acting as PII processors

• ISO/IEC 27019 - Information security controls for the energy utility industry

• ISO 27799 - Information security management in health using ISO/IEC 27002

NEN 7510:2017 - Informatiebeveiliging in de Zorg

Agenda

• Historisch perspectief

• Consequenties van nieuwe structuur ISO/IEC 27002

– voor organisaties (die al ISO/IEC 27002 gebruiken?)

– voor standaardisatie

• Hoe verhoudt de nieuwe structuur zich tot andere standaarden?

Consequenties van vernieuwing ISO/IEC 27002 13

NIST Cybersecurity Framework Version 1.1

• Framework for Improving

Critical Infrastructure Cybersecurity

Consequenties van vernieuwing ISO/IEC 27002 14https://www.nist.gov/cyberframework

ISO/IEC27002:202x Attribute:Cybersecurity concepts (#Identify, #Protect, #Detect, #Respond, #Recover)

NIST Cybersecurity Framework Version 1.1

• Framework for Improving

Critical Infrastructure Cybersecurity

Consequenties van vernieuwing ISO/IEC 27002 15https://www.nist.gov/cyberframework

ISO/IEC27002:202x Attribute:Cybersecurity concepts (#Identify, #Protect, #Detect, #Respond, #Recover)

NIST Special Publication 800-53 revision 5

• Security and Privacy Controls for Information Systems and Organizations

– 465 pagina’s

Consequenties van vernieuwing ISO/IEC 27002 16https://csrc.nist.gov/

CIS Controls

Consequenties van vernieuwing ISO/IEC 27002 17https://www.cisecurity.org/

IEC 62443

• Industrial communication networks - IT security for networks and systems

• OT / ICS domain

Controls

• IEC 62443-2-1:2010

• IEC 62443-3-3:2013

Consequenties van vernieuwing ISO/IEC 27002 18

IEC 62443

• Industrial communication networks - IT security for networks and systems

• OT / ICS domain

Controls

• IEC 62443-2-1:2010

• IEC 62443-3-3:2013

Consequenties van vernieuwing ISO/IEC 27002 19

Foundational requirements (FR)

FR 1 Identification and authentication control

FR 2 Use control

FR 4 Data confidentiality

FR 5 Restricted data flow

FR 6 Timely response to events

FR 7 Resource availability

System requirements (FR)

SR 5.1 Network segmentation

SR 5.2 Zone boundary protection

SR 5.3 General purpose person-to-person

communication restrictions

SR 5.4 Application partitioning

Agenda

• Historisch perspectief

• Consequenties van nieuwe structuur ISO/IEC 27002

– voor organisaties (die al ISO/IEC 27002 gebruiken?)

– voor standaardisatie

• Hoe verhoudt de nieuwe structuur zich tot andere standaarden?

• Samenvatting

Consequenties van vernieuwing ISO/IEC 27002 20

Samenvatting

• Structuur verandering van ISO/IEC 27002 is van alle tijden

• Zie het als kans om

– Security Management te herzien risico gebaseerd beheersmaatregelen selecteren

– Nieuwe beheersmaatregelen te introduceren

Consequenties van vernieuwing ISO/IEC 27002 21

• Ook andere “standaarden” veranderen

– NIST Cybersecurity Framework Version 1.1

– NIST Special Publication 800-53 revision 5

– CIS Controls V7

– IEC 62443-2-1:2010

– IEC 62443-3-3:2013 …

Gebruik daarbij de nieuw #attributen

Vragen

22

Ontwikkelingen binnen de standaardisatie

Tom Hoogendijk

Ontwikkelingen binnen de standaardisatie

• Perspectief

• Thema’s binnen NEN Cybersecurity

• Publicaties nieuwe projecten en werkzaamheden

• Werkgroep ISMS programma

• Voortgang & Vertaling ISO 27002

NEN, afspraken voor een betere wereld

Perspectief

3

CEN-CLC/JTC 13

Cybersecurity and

data protection

ISO-IEC/JTC 1/SC 27

Information security, cybersecurity

and privacy protection

NEN Normcommissie 381 027

Informatiebeveiliging, cybersecurity

en privacy

NEN, afspraken voor een betere wereld

Thema’s

Information

Security

Management

System

Privacy & data

protection

Security

controls and

services

Security

evaluation,

testing and

specification

Cryptography

and security

mechanisms

Veilige Mail

buiten de Zorg…

NEN, afspraken voor een betere wereld

Publicaties ISO normen 2020

29184

27009 2701427007

NCS 27701

20547-4 27035-3

20897-119989-1 19989-2

27050

19989-3 20085-2

11770-59797-313888-3 1803213888-1 19772 18033-4

Privacy & data protection

Security controls

Security evaluation, …

Cryptografie..

NEN, afspraken voor een betere wereld

27006

ISMS

Opgestarte projecten in 2020

27561

ISMS

27031

ISMS

5188

ISMS

Guidelines for network

virtualization security (NVS)

Privacy operationalization model

and method for engineering (POMME)

Privacy guidelines for fintech services

ISO 5189

ISO 20009-3 (ed2)

ISO 4983

ISO 23532-1

ISO 23532-2

ISO 4922-2

ISO 18033-7

ISO 4922-1

ISO 4924-2

ISO 20008-3

ISO 14888-4

ISO 27560

ISO 27558

NEN, afspraken voor een betere wereld

ISMS publicaties en werkzaamheden

2700427001 2700227000 27003 27005 27006

2701127008 2700927007 27010 27013 27014

2702227017 2701927016 27021 27023 27100

&

27101

NEN, afspraken voor een betere wereld

Voortgang ISO 27002

8NEN, afspraken voor een betere wereld

Tijdspad tot publicatie

9NEN, afspraken voor een betere wereld

Voortgang ISO 27002

10NEN, afspraken voor een betere wereld

ISO 27002

Information security

controls

ISO-IEC/JTC 1/SC 27

Information security, cybersecurity

and privacy protection

NEN Normcommissie 381 027

Informatiebeveiliging,

cybersecurity en privacy

DIS STEMMING

Startdatum:

2021-02-02

Sluitdatum:

2021-03-28

Werkgroep 1

ISMS

Vertaling ISO 27002

11NEN, afspraken voor een betere wereld

ISO 27002

Information security

controls

NEN Normcommissie 381 027

Informatiebeveiliging,

cybersecurity en privacy

ISO 27002

Vertaling

SPICE

Projectteam

Vertaalbureau

Werkgroep 1

ISMS

NEN Normcommissie 381 027

Informatiebeveiliging, cybersecurity en privacy

Tom Hoogendijk

Afdeling ICT standaardisatie

NEN, afspraken voor een betere wereld